Copy Link

Add to Bookmark

Report

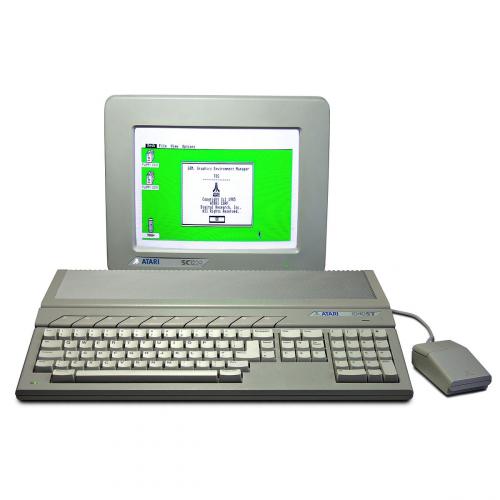

Hackviewer Issue 1

****************************************************

HACKVIEWER 1 - AVRIL 1997 - By Cerbi

****************************************************

Cet E-Mag est strictement rserv aux Hackviewers

L'auteur dcline toutes responsabilits envers la

mauvaise utilisation de ces informations ci-dessous.

Le hacking n'est pas un mal, c'est une passion.

1) ARTICLE SUR LE HACKING ( PC Team No11 )

***************************************

Pirate. Ce terme dfinit toute personne qui commet

des mfaits avec son ordinateur. Qui sont-ils ?

Des frus d'informatique qui ont eu un contact trs

tt avec l'ordinateur. Ce sont des solitaires, un

peu surdous, qui s'intressent aux jeux de rles

et lisent les livres de Sciences fictions et sont

un ge o tout n'est encore qu'un jeu. Ils sont

en qute de leur personnalit, cherchent

se

diffrencier des autres ados. Les actes qu'ils

accomplissent sont condamnables aux yeux de la loi.

Ils considrent qu'il s'agit d'exploits lorsqu'ils

dplombent un logiciel qui cote des milliers de

francs ou lorsqu'ils se promnent clandestinement

dans les rseaux privs. L'attrait de l'interdit

titille les imaginations. Aussi, plus la mission

parat impossible (logiciel ou rseau rputs

inviolables), plus ils font preuve d'ingniosit et

de persvrance

la tche. C'est en quelque sorte

le combat de David et Goliath. D'un ct de l'cran

le pirate, autodidacte, tenace, d'une intelligence

suprieure, qui ne dispose que d'un ordinateur de

monsieur tout le monde, et de l'autre, une quipe

d'ingnieurs, des spcialistes, hautement diplms

disposant de machines incomparables. En cas de

succs, la satisfaction personnelle est grande. Au

dpart, il est vrai, ils n'ont aucune mauvaise

intention, le piratage est avant tout un exercice

intellectuel. Puis de jour en jour, las de leurs

prodiges, ils explorent de nouveaux territoires,

plus difficiles, plus dangereux, plus dlictueux...

Taux de piratage en 1994 :

( Utilisation de copies illgales )

France 62%

Chine 98%

Russie 95%

Thalande 92%

USA 25%

Pologne 81%

Espagne 76%

Canada 25%

Chez moi 100%

Organisme de lutte contre le piratage (beuhh):

BSA: Business software alliance

SPA: Software publishers association

APP: Agence pour le protection des programmes

L'autre aspect des activits lies au piratage, se

rapporte

l'intrusion dans les divers rseaux

privs mondiaux. Rien ne leur rsiste, ni les

grandes banques, ni le pentagone, ni la NASA. Ils

matrisent les distances avec les connexions

tlphoniques.

LES FLIBUSTIERS DU NET

John Robins est agent de scurt informatique dans

la clbre socit de composants lectroniques :

XXXXXX inc. Il est 22h30, et John s'installe comme

tous les vendredis devant sa console de surveillance

de l'ordinateur central. Aprs deux heures et trois

cafs corss de calme absolu, un dtail trange

veille l'attention de John : un fichier systme est

enregistr avec une tonnante date rcente. En deux

temps trois mouvements, il consulte la liste des

personnes connectes mais il n'y a l

que les

habitus du rseau : les couche-tard du labo. Ce

n'est que deux jours plus tard que John Robins saura

que c'est bien un pirate qui avait modifi ce fichier

systme en utilisant un ancien compte de maintenance

du systme. Mais il est dsormais trop tard pour

intervenir, le hacker s'est dlibrment fait

connatre en innondant le systme de fichiers

parasites : System.Hacked, c'est un signe qu'il ne

reviendra plus et qu'il faut revoir toute la stratgie

de protection du systme. Heureusement, John ne sera

pas blm car ceci n'est qu'une fiction invente par

un journaliste

l'imaginaire dbordant. Pourtant, ce

scnario ressemble aux nombreuses affaires relles de

piratages de systmes informatiques : un petit dtail

avec de grosses consquences.

LE HACKING

La forme la plus connue de piratage informatique est

le hacking : l'infiltration d'un systme informatique

protg. La premire question que l'on peut se poser

est : "Pourquoi pntrer un systme informatique ?".

Je pense que vous le savez, les rponses sont

multiples mais nous pouvons dgager deux grandes

catgories :

1 . Le piratage d'un systme par "challenge"

2 . Les actes d'espionnage ou de sabotage

Aujourd'hui, ds qu'une affaire de ce genre est

mdiatise, on en revient toujours au "petit gnie" de

l'informatique qui ne sait pas ce qu'il fait. Ces

jeunes hackers existent (ils sont mme nombreux) et

leur objectif est bien plus souvent de montrer leur

savoir-faire plutt que d'aller rcuprer ou dtruire

des informations confidentielles. Or, les actes de

piratages de systme de haute-scurit (systmes

militaires, industriels, banques, etc.) sont de plus

en plus nombreux et il est trs difficile de parler de

petit pirate isol dans ces cas-l

. Nous avons plutt

affaire

des vritables rseaux d'espionnage qui

utilisent l'informatique comme une arme mais qui ne

font srement pas a par passion.

LES "SECURITY HOLES"

Le systme d'exploitation le plus utilis par les gros

rseaux informatiques (dont les hackers sont friands)

est bien sr Unix. Sa puissance n'a d'gale que sa

complexit et comme tous les programmes informatiques

de cette taille et de cette complexit, il n'est pas

infaillible. Pourtant, Unix contient tout un ensemble

de mesures de scurit car c'est un systme trs

ouvert (systme multi-utilisateur). Pour prciser

encore un peu plus les choses, disons qu'Unix n'est en

fait qu'un critre de compatibilit entre plusieurs

systmes d'exploitations (SunOS, AiX, Linux, etc.).

Ces diffrents programmes ne sont pas identiques et

comportent donc chacun leur propres dfauts (erreurs

d'implmentation ou parfois, plus grave, de

conception). Les dfauts qui concernent la scurit

sont appels les trous de scurit ("security holes"

en anglais) et aucun systme ne peut se targuer d'tre

100% sr. Les pirates qui utilisent ces dfauts de

programme ne sont pas lgions et comptent parmi les

meilleurs (et parfois les plus dangereux), car le

degr de comptence exig pour intervenir

ce niveau

est trs lev. Il existe donc d'autres moyens pour

pntrer les systmes. Revenons encore quelques

instants sur les mesures de scurit. La plus

importante est qu'en gnral, on se connecte au

systme par le fameux login o il s'agit d'entrer son

nom d'utilisateur et son mot de passe. Il existe de

plus un statut particulier : le super-user

(super-utilisateur) portant le petit nom de "root",

qui possde un mot de passe donn et qui est seul

capable d'accder

l'intgralit du systme.

L'objectif principal du hacker est d'obtenir par

diffrents moyens ce statut de super-user.

LES DIFFERENTS NIVEAUX D'ATTAQUE D'UN SYTEME

Dans un premier temps, le hacker, qu'il soit qualifi

ou novice essaie de rcuprer au moins un accs

standard au systme. Il peut facilement dnicher une

liste de personnes possdant un compte sur le sytme

(mais sans les mot de passe, videmment).

Ensuite, on peut tester des mots de passe au

hasard pour entrer sur le systme. Cette mthode a

trs peu de chance d'aboutir (

part si le pirate

dispose d'un ou deux sicles devant lui) mais

certains mots de passe sont trs souvent employs :

"paix, 12345, sexe" tout simplement parce que les

utilisateurs veulent se souvenir du mot de passe (on

les a bassins pour ne pas noter ce dernier quelque

part). Une fois cet accs trouv, le pirate confirm

passera

la phase deux (exploiter une faille du

systme pour obtenir le statut de super-user) tandis

que le pirate dbutant sera dj

bien content de

pouvoir consulter des fichiers qui ne sont pas

lui!

Voici une anecdote amusante

ce sujet : certains

systmes Unix quand ils sont livrs, associent le mot

de passe root au super-user (dont le nom est aussi

root). Certaines socits achtent ces systmes

prconfigurs et n'utilisent ce statut de super-user

que pour, par exemple, dmarrer le rseau. Ainsi, le

mot de passe du root est encore root et mme le

pirate le moins qualifi pourrait aisment effacer

tout le systme !

Souvent, un seul accs ne suffit pas au pirate car

il est aisment reprable s'il utilise toujours le

mme compte. Pour rcuprer une ribambelle de mots de

passe, la mthode la plus connue et la plus amusante

est le cheval de Troie (Trojan horse). La plupart des

systmes dispose d'un rpertoire public o les

utilisateurs peuvent dposer des programmes et donnes

disponibles pour tous les utilisateurs. Sur les

systmes protgs, cette zone est troitement

surveille mais d'autres systmes laissent une grande

place pour ces programmes publics. Le pirate ayant un

accs standard pourra y dposer un programme au nom

trs attractif (Topsecret ou Gagner.au.loto) qui

demandera d'abord son nom

l'utilisateur et son mot

de passe pour afficher des informations qui ont juste

l'air d'tre intressantes. Ensuite, le pirate

rcupre les mots de passe, efface le fichier et le

tour est jou ! (HiHiHi õ)

Le deuxime niveau d'attaque du systme est la

dcouverte d'un trou de scurit pour passer de

l'utilisateur simple au statut de super-user. C'est

ici qu'est le vrai challenge pour le pirate amateur et

le dbut des problmes pour l'espion.

Mais les cas de piratage au niveau syrtme sont

bien moins nombreux que les infractions suite

une

diffusion du mot de passe du root ou d'un moyen simple

pour pntrer le systme "sans se prendre la tte".

LES PHREAKERS

Une autre pratique trs courante outre-Atlantique

(moins en France) est le phreaking. Le but recherch

dans ce cas n'est pas de percer les dfenses d'un

systme informatique mais de contourner le rseau

tlphonique pour ne pas payer la communication. Dans

les mthodes exigeant des comptences, il s'agira en

gnral de trouver un moyen d'accs

une ligne de

maintenance via un numro vert (et donc gratuit). La

commutation des lignes utilise des frquences vocales

que l'on peut reproduire avec un ordinateur et une

carte sonore (matriel du phreaker qualifi). La

lgende veut que dans les annes 60, aux Etats-Unis,

le premier phreaker ait utilis un sifflet distribu

dans une bote de crales Captain crunch. Une autre

lgende parle d'un aveugle sifflant

la mme

frquence que ce sifflet, soit 2600 Hz. Le premier

vritable outil des phreakers fut la blue-box, une

petite bote remplie de composants lectroniques qui

permettait de reproduire exactement un son de cette

frquence. Pour les petits malins sans scrupules, il

sera beaucoup plus facile de trouver une calling-card

(quivalent de notre carte pastel nationale) pour

tlphoner au frais d'une autre personne. Cette forme

de dlinquance informatique est vritablement

l'anctre du piratage et reste encore aujourd'hui une

composante forte de la communaut pirate, les notions

de hacking et de phreaking sont d'ailleurs intimement

lies. Les magazines spcialiss dans le piratage qui

existent aux Etats-Unis sont trs explicites sur cette

relation entre phreakers et hackers. Le plus connu

(car imprim) est 2600, toujours en rapport avec la

premire frquence de commutation dcouverte. L'autre

journal clbre dans le domaine est Phrack

(contraction de phreak et hack) qui n'existe qu'en

fichier texte (ou sur le Web). En France, le plus

discret No way fait le point sur toutes ces pratiques

et n'hsite pas

divulguer certains moyens d'accs et

autres informations intressantes pour les pirates. A

titre d'exemple, les mthodes de phreaking sont

utilises pour brouiller les pistes qui permettraient

de remonter jusqu'au hacker qui s'attaque

un systme

distant (comme il sait se dplacer librement de lignes

en lignes, il peut composer un chemin complexe).

ET INTERNET DANS TOUT CA ?

Avant Internet, beaucoup de rseaux "propritaires"

existaient dj

et un simple modem suffisait pour

devenir hacker. En ce sens, rien n'a vraiment chang

except le fait que dsormais, les pirates disposent

de ce nouvel outil qui relie une multitude de rseaux

entre eux. La plupart des systmes mme sensibles ont

une porte d'entre sur Internet et les pirates de tous

bords dcouvrent ainsi de nouvelles opportunits. Il

faut pourtant savoir que ces portes sont extrmement

protges, en ce qui concerne par exemple les rseaux

militaires. Mais cette surveillance cote cher et de

nombreux systmes (comme les systmes universitaires)

ne peuvent se l'offrir. Internet est aussi un

formidable moyen de communication et donc une

importante source d'changes entre les pirates de

toutes nations (et dont les objectifs sont trs

varis), il remplace d'ailleurs de plus en plus les

BBS spcialiss, tout simplement parce que sur

Internet, on ne paie souvent qu'une communication

locale (Pour la bombe ANTI-FT !!!) et que l'audience

est internationale. Les lieux les plus frquents par

les pirates sont l'Irc (discussions en temps rel) et

les newsgroups (messageries

thmes). Certains

newsgroups ont des noms explicites (alt.2600,

alt.crack) mais les plus russ utilisent d'autres

thmes beaucoup moins parlants.

Les hackers n'hsitent pas non plus

crer et

frquenter certains sites Web ou gopher (hypertextes).

Enfin, les utilitaires et autres fichiers

d'informations sont facilement dnichables sur des

serveurs Ftp (transferts de fichiers). Il faut savoir

que les lois n'interdisent pas explicitement la

diffusion d'informations ou de logiciels destins aux

actes illicites (cela irait contre les principes de la

libert d'expression et ce serait de plus pratiquement

impossible

mettre en place). Par contre, c'est

l'utilisation de ces informations qui est interdite

dans tel ou tel pays (ex. PGP).

Enfin, sachez que si Internet apporte de nouvelles

opportunits aux pirates, il reprsente aussi un

risque pour ces derniers car il est trs difficile de

ne pas laisser de traces sur le rseau.

FIN DE L'ARTICLE de PC Team No11.

2) Accs pour le hacking

*********************

No vert intenationnal :

De 0800900000

0800909999

parmi lesquel un accs par modem:

0800901900

0800901920

0800901186

0800901195

0800900307

No vert Minitel :

De 36050000

36059999

Si vous arrivez

trouver un login, contactez-moi !!!

No de BBS pour avoir la liste de plein d'autres BBS :

ACME (Belfort) 0384268606

Et le No du FBI en France :

Cod en PGP version 2600 ;-)

X!õ$*e^dsldrqÛÓöÝ¥

Et le No de ta maman : 17

Et la recette de ma grand-mre :

Chlorate de soude (66%) et sucre (33%)

ATTENTION

ce mlange explosifs !!!

It's finish...

Peut-tre

la prochaine pour le No2.

If freedom is outlawed, only outlaws will have freedom

Pour la gratuit d'internet, Vive le hacking !!!

EMail: brey@hol.fr **** By Cerbi ****

HACKVIEWBANK V1.0 By CERBI

================================

Algorithme de la clé de RIB

a= b= c= i=

XXXXX - XXXXX - XXXXXXXXXXX - XX

a = No Banque (5 chiffres)

b = No Guichet (5 chiffres)

c = No Compte (11 chiffres)

i = Clé de RIB (2 chiffres)

On choisi a,b,c

d = (a * 8)

a = Int(d / 97)

a = d - (a * 97)

e = (b * 15)

b = Int(e / 97)

b = 97 - (e - (b * 97))

f = (c * 3)

c = Int(f / 97)

c = 97 - (f - (c * 97))

g = a + b + c

h = Int(g / 97)

i = g - (h * 97)

Si i = 0 alors

i = 97

i = Clé de RIB

Remarques :

* Int est la partie entière, ex: Int(4.125) = 4

* BNP a = 30004

CA a = 18906

ect...

* Le No de guichet correspond au No d'un établissement

================================

Algorithme de la clé de LUHN

No de la carte :

abcd - efgh - ijkl - mnop

p = Clé de LUHN (1 chiffre)

On choisi a,b,c,d,e,f,g,h,i,j,k,l,m,n,o

If a < 5 Then

a = a * 2

Else

a = (a * 2) + 1

End If

If c < 5 Then

c = c * 2

Else

c = (c * 2) + 1

End If

If e < 5 Then

e = e * 2

Else

e = (e * 2) + 1

End If

If g < 5 Then

g = g * 2

Else

g = (g * 2) + 1

End If

If i < 5 Then

i = i * 2

Else

i = (i * 2) + 1

End If

If k < 5 Then

k = k * 2

Else

k = (k * 2) + 1

End If

If m < 5 Then

m = m * 2

Else

m = (m * 2) + 1

End If

If o < 5 Then

o = o * 2

Else

o = (o * 2) + 1

End If

xe = a + b + c + d + e + f + g + h + i + j + k + l + m + n + o

xf = 0

If xe > 0 Then

For comp = 1 To xe

xf = xf - 1

If xf = -1 Then

xf = 9

End If

Next comp

End If

Clé de LUHN = xf

Remarques :

* Int est la partie entière, ex: Int(4.125) = 4

* 4XXX - XXXX - XXXX - XXXX = VisaCard

5XXX - XXXX - XXXX - XXXX = MasterCard

6XXX - XXXX - XXXX - XXXX = DiscoveryCard

================================